Start8:解决Windows 8没有”开始”菜单的问题

2012-03-10

现在开始使用Windows 8 Priview版本操作系统的同学肯定知道,Windows 8取消了微软历代操作系统最常用的“开始”按钮,让人很是不习惯。为此,有热心的童鞋开发这款叫做“Start8”的软件,可以帮你找回“丢失”的Win8开始按钮。目前该软件仍为Beta版本。

腾讯自建骨干网络?

2012-03-07

昨天下午,腾讯公司在科技频道首页发出声明,否认将自建骨干网络。声明全文如下:

近期个别媒体未经证实传播“腾讯自建骨干网络”的消息,对公众造成误导。腾讯公司对此说明如下:

我国所有互联网服务都需要依托电信运营商网络。腾讯目前全部都是租用电信运营商网络,根本没有也不可能自建骨干网络。有关腾讯自建骨干网络的说法是不负责任的。

腾讯公司

2012年3月6日

这则消息到底是不是在否认呢?我感觉不像。“我国所有互联网服务都需要依托电信运营商网络”这句话点出了这则声明的目的。声明无非是想告诉电信运营商:“你放心,我现在用的你的线路,以后还会用你的线路,你的‘保护费’不会少的。”

众所周知,中国的网费排名在世界上是名列前茅的。腾讯在网络带宽及服务器托管方面的费用也在直线上升,从2005年的2.79亿一路飙升至2011年的25亿,此项开支一直位于腾讯公司支出的2、3位。近些年来,腾讯一直在大力建设数据中心等基础设施,数据中心遍布全国各地。并且随着公司规模的发展,腾讯在带宽方面的投入会越来越大。可见,腾讯在建设骨干网络方面的需求是有的,而且应该说是越来越迫切。

此外,腾讯良好的盈利能力和现金储备使其拥有足够的现金流支撑这一建设。2010年腾讯盈利81亿元,比2009年增加29亿元。而公司2011年中报显示半年度利润即达到52亿元,预计2011年度利润将超过105亿元。另外,2011年腾讯中报显示截至2011年6月,腾讯公司现金(含银行存款)达到63.8亿元,比去年同期增加31亿元。所以对于未来3-5年内投入数十亿元建设自有骨干网,腾讯应该没有资金上的压力。更何况从长远来说,这是一项节约成本的投资。

尽管从资金和需求方面,腾讯已经基本没有什么压力了,但是官方政策方面依旧不明朗,腾讯对电信运营商依旧是依赖而非平等的合作关系。所以,腾讯否认建设骨干网络也就显得自然而然了。试想,一旦腾讯建成骨干网络,势必会减少给电信运营商的租用费用,让电信运营商有所不悦。更要命的是,一旦腾讯抽出手来投入用户宽带市场,那可就要了运营商的老命了。所以假如现在腾讯有所动作的话,运营商这关它就过不去。 阅读全文 »

Google无人驾驶汽车被美帝批准上路行驶啦!

2012-03-03

我曾经在谷奥的网站上看到过关于Google研究无人驾驶汽车的消息,没想到时隔不久,Google的无人驾驶汽车已经被美帝批准上路了。这似乎是一个很不错的消息!

国外媒体近日报道,Google研发的无人驾驶汽车已经拿到了由美国内华达州车辆管理局向无人驾驶汽车发放的汽车测试牌照。由此,内华达成为美国第一个批准无人驾驶汽车合法上路的州,这也标志着Google的无人驾驶汽车取得了阶段性进步。但是,Google的无人驾驶汽车离真正投放市场还有很长的一段路要走。

这款无人驾驶汽车以丰田普锐斯为原型车,配备了Velodyne LIDAR公司生产的光达传感器,使用了64个每分钟旋转900周的激光头,从而在汽车周围形成了360度的视角。此外,这款车前方还有三个雷达传感器,后方和前风挡玻璃上各有一个高分辨率摄像头,用以即时反映汽车周围的情况。Google表示,这套系统可以生成汽车周围物体和区域的全面映像,从而可以通过分析来预测其未来动向。

Google Adsense for Domains将停止服务

2012-03-02根据Google官方的报道,Google将在未来一段时间后停止AdSense域名广告(AdSense for domains )的投放。未来,闲置域名将只能通过Google现有的AdSense内容广告服务来展示。据悉,Google AdSense域名广告的停用不会影响用户正在使用的其他任何 AdSense 产品。

域名广告的停用时间表如下:

- 2 月 22 日:AdSense 发布商将无法再开始使用托管域产品。

- 3 月 21 日:用户将无法再创建新的托管域。

- 4 月 18 日:托管域将不再有效,并将无法带来收益。

- 6 月 27 日:AdSense 帐户停止支持托管域服务。

如果用户的闲置域名使用了AdSense的域名广告服务,那么用户需要选择新的域托管服务商进行盈利。这需要修改域名的DNS服务器设置,去除现有的Google的DNS服务器,并修改为其他服务商的DNS信息。

关于Adsense for Domains:

Adsense for Domains是Google推出的域名停放服务,该服务可以让用户使用闲置的域名来展示Google的广告。如果用户手中持有大量闲置的域名,并且域名有一定的流量,那么就可以投放这类广告。当访客通过这个域名进入后,就会出现一整页的AdSense广告。该服务曾在2009年2月推出过中文版,但是却在三年后关闭服务。

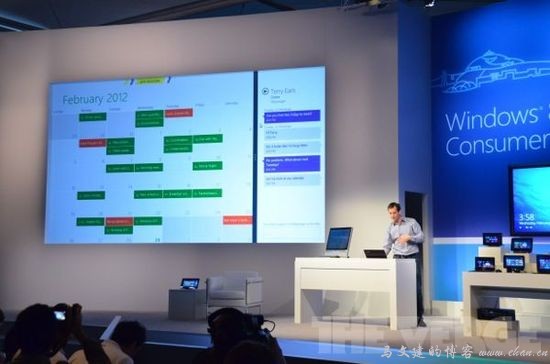

微软发布Windows 8消费者预览版,首次支持ARM芯片

2012-03-01

微软公司Windows及Windows Live部门总裁Steven Sinofsky于2月29日晚间在西班牙巴塞罗那向公众展示了Windows 8消费者预览版,同时,微软正式在官网开放Windows 8消费预览版的下载。

官方提供的试用版没有任何的功能限制,但有时间的限制。官方放出的下载分为32位系统和64位系统两种,安装文件大小在2~3G左右。

在现场,各种安装着Windows 8的电脑、电视、平板电脑及手持设备被放在展示台上,各个屏幕有着相似的界面,这也符合微软最初的设计目的,即将手机、电脑、电视打通,实现一致性的体验感觉。

Windows 8的最大改进莫过于首次支持ARM芯片了,Steven Sinofsky现场演示了安装Windows 8的ARM架构设备、超极本等多个产品。

微软还公布了基于所有设备的Windows Strore。此外,微软还公布了一系列对开发者的奖励,希望更多的开发者参与到开发基于Windows 8的应用开发中来。 阅读全文 »

为Google Chrome浏览器指定DNS服务器

2012-02-29今天我从网友处得知,Chrome浏览器可以为其指定专属的DNS服务器。

那应该怎样配置呢?很简单,只需要右击Chrome浏览器的快捷方式,打开“属性”,在“目标”项的最后加上“ -dns-server=DNS服务器地址”即可(注意”-“前面有一个空格哦),DNS服务器地址可以根据实际情况填写。比如我使用的是CNNIC提供的DNS服务,那么我在“目标”项后面就加上“-dns-server=210.2.1.1″。再点击”确定“或者”应用“即可生效。

需要注意的是,在Windows 7环境下,第一次带上述参数启动Chrome浏览器的时候,系统会提示你是否允许为Chrome启用网络服务,记得一定要允许哦。

此外,目前已知Chrome与安全软件Symantec Protection Agent(SPA)有冲突,SPA会导致Chrome无法正常开启,也可在上图中的位置,加入” -no-sandbox“关闭沙盒模式,保证两者能够同时存在。 阅读全文 »

UC浏览器产品漏洞还是钓鱼WIFI?

2012-02-22

昨天下午,一位自称“初级黑客”的名为“woshilaotou2012”的网友,在天涯论坛发贴称,按照“黑客们”常用的网络抓包教程,他轻松地盗取了在UCWEB手机浏览器中传送的明文帐号和密码。该网友同时在帖子中公布了整个破解的操作过程。

今天上午UC产品总裁@何小鹏 在得知这一消息后表示“先很惊讶,再觉得搞笑”,何认为UC一向重视用户使用手机上网的安全性,并表示UC是“全球第一个推出手机安全浏览器的厂商”。同时他还提醒用户在访问公共WIFI时要特别注意钓鱼WIFI,以确保个人信息安全。

随后,UC浏览器官方微博发表声明,表示天涯论坛文章所述内容“无法复现”,并认为“这是竞争对手对我们的刻意抹黑”。这一事件随即在微博上引起各方人士的广泛关注与讨论。

然而此事并未就此结束。网友“woshilaotou2012”今天下午再次在天涯发贴证明自己所言非虚,同时还贴出了多张抓包工具截图,并将UC浏览器与Android默认浏览器、Safari、遨游等众多浏览器进行对比。这位“初级黑客”还表示,“UC直接跳过显然存在的技术问题,升级到市场竞争问题,个人认为值得商榷”。

目前UC何小鹏及UC官方都还没有对此事的进一步表态,不过多数网友观点与网友“woshilaotou2012”类似,认为UC更像是在回避本身存在的问题。 阅读全文 »

一个基于新浪SAE的网站短信、邮件报警系统

2012-02-12我寒假期间写了一个基于新浪SAE的网站短信报警应用,今天和大家分享一下。

这个应用的原理很简单,就是每间隔一段时间,抓取监控网站上的内容并进行分析,一旦抓取出现错误,则判定为网站出现错误。如果错误次数超过设定值,该应用就调用短信和邮件发送API,向指定的手机和电子邮箱发送报警信息。待网站恢复正常后,系统依旧会向用户发送信息,告诉用户“你的网站已经恢复正常了”。 阅读全文 »

Google Public DNS的IPv6地址

2012-02-09Google Public DNS的IPv4地址已经广为人知了,但是我在使用中发现:Google的这个服务对我来说就是块鸡肋——用吧,可以一定程度上解决DNS劫持的问题,避免ISP一些恼人的广告。但是Google Public DNS由于位于美帝国主义,使大多数使用智能DNS的网站解析失效,造成网站访问迟钝;而且随着篱笆墙的不断加高,Google Public DNS对DNS污染已经失去了作用,失去了其存在的最大意义。所以,我虽然总是将Google的DNS服务放在嘴边,却从未真正使用过。

直到今天,我偶然发现了Google Public DNS的IPv6地址。我想,既然Public DNS IPv4的解析已经不是“纯天然”的了,毕竟IPv4协议数据包的安全性有一定的缺陷;那么,对于安全性有很大提高的IPv6协议,结果会不会好些呢?

于是我使用Public DNS的IPv6地址进行了若干次的DNS查询,结果让我非常高兴——返回的查询结果居然是天然的,无污染的!这也就是说,IPv6 DNS服务器的安全系数更高一些。

所以啊,能使用IPv6服务的用户很幸运,你们可以获得“绿色无公害”的原生IP地址;对于非IPv6用户,也不必着急,IPv6是大趋势,每家运营商都在跟进,未来几年肯定可以用得上。

废话了这么多,最后把IP地址送上:

- 2001:4860:4860::8888

- 2001:4860:4860::8844

由新浪DNS故障想到的——慎用CNAME记录

2012-02-01近日,新浪因短暂DNS故障导致部分地区无法正常登陆新浪网。作为一个很少登陆新浪网的网友,整个事件对我而言并没有什么影响。不过,这次DNS解析故障倒让我担心起了正在使用的Sina App Engine服务。

照理说,新浪的DNS解析故障和Sina App Engine应该是没有关系的。但是,我注意到一个细节,SAE应用使用的yourname.sinaapp.com域名并不是直接A记录解析成IP地址,或者CNAME(别名记录)到sinaapp.com的某一个二级域名下,而是CNAME到了app.dpool.sina.com.cn!也就是说,对yourname.sinapp.com域名的解析过程实际上是分两个过程完成的——第一个,客户端发起对yourname.sinaapp.com的解析请求,DNS服务器返回一个CNAME记录app.dpool.sina.com.cn;第二个,客户端再发起一个对app.dpool.sina.com.cn的解析请求,DNS服务器进行解析,返回IP地址。

我经过查看发现,sinaapp.com和sina.com.cn使用的是不同的DNS服务器。类似于电路上的串联,两个域名只要有一个解析出现故障,DNS解析即受到影响。好在用户并非直接对域名的DNS服务器请求解析,而是对ISP处的Local DNS发起请求。由于Local DNS具有缓存作用,所以域名DNS服务器的故障并不一定对用户可见。当然,新浪的服务水平毋庸置疑,即使出现了短暂的解析故障,也是在所难免的事情。然而,并非所有的服务商都有新浪这样的服务水平。 阅读全文 »